Según

cuenta un usuario en Reddit, procedió a instalar un tema global de Plasma (estos incluyen un montón de cosas: tema del escritorio, de las aplicaciones, colores, wallpapers, pantallas de bienvenida y más elementos) cuando le apareció un diálogo pidiendo su contraseña de administrador. Fue entonces cuando le olió mal el asunto y canceló la instalación, pero para ese entonces ya se

había borrado todos sus datos de usuario: «Todas las unidades montadas bajo de mi usuario habían desaparecido, hasta 0 bytes, juegos, configuraciones, datos del navegador, carpeta de inicio, todo había desaparecido», explica.

Ver archivo adjunto 1852319

Por lo que cuenta, la instalación de este tema habría ejecutado un script con el comando «rm -rf» (un borrador recursivo) que le limpió el almacenamiento al que tenía acceso (por lo general, todo menos la raíz y sus directorios base) y se pregunta, obviamente, qué habría sucedido de poner su contraseña y darle vía libre al mismo. Si lo que le pasó a este usuario (ojo: casa 4.000 descargas tenia este tema, así que a saber cuántos se vieron afectados) hubiese sido premeditado, estaríamos hablando de malware de la vieja escuela, del que no quiere robarte nada, sino amargarte la existencia destruyendo tu sistema o, como ha sido el caso, tus datos.

Pero no fue así. Como es normal, el tema ha generado revuelo y varios desarrolladores de KDE han salido a dar explicaciones. Así,

David Edmundson comenta en su blog que este tema, el cual fue eliminado de la KDE Store,

no era software malicioso como tal: su autor cometió un error en el código. El error concreto no se detalla, pero es fácil imaginar que se lió con lo que debía ser el borrado del tema o algo similar. Ahora bien, no es excusa porque la faena que le hizo al tipo es tremenda.

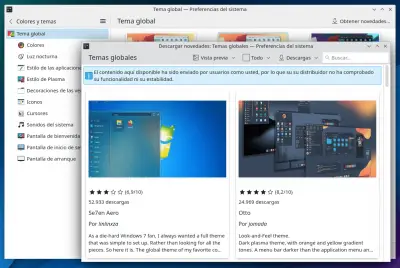

Edmundson expone el problema específico y sus pormenores, apunta hacia la advertencia que aparece cada vez que alguien quiere instalar algo desde la KDE Store (se suele hacer directamente desde las aplicaciones del sistema, por ejemplo, a través de «Preferencias del sistema > Aspecto y estilo > Colores y temas > Tema global > Obtener novedades…»; y así con otras complementos, como los

widgets del escritorio); habla de las expectativas de seguridad realistas al instalar cosas y, claro de qué pueden hacer mejor para evitar estos problema…

A todo esto, un apunte adicional: es normal que muchos temas globales pidan la contraseña de administrador porque pueden tener la opción de instalarse para todos los usuarios del sistema, o porque se meten tan adentro de la personalización que tocan elementos que precisan de permisos para ser modificados. La cuestión es que, como como he mencionado y menciona Edmundson, si bien hay que poner más medidas para que estas cosas no pasen, también lo tiene que hacer el usuario por su parte, con lo también mencionado: las buenas prácticas.

En este caso, aplicar unas buenas prácticas habría sido revisar los comentarios de este tema, probarlo en un entorno seguro (una máquina virtual, un usuario de pruebas…) y, de tener los conocimientos, revisar el paquete y sus contenidos, además de, por supuesto, tener implantado un buen sistema de copias de seguridad. Pero seamos honestos: ¿quien hace tanto rollo para probar un tema de Plasma que además se consigue a través del propio escritorio? Ya te lo digo yo: nadie.

Pero nadie. Ni siquiera el que hizo el tema se molestó en comprobarlo, antes de subirlo, que ya tiene delito. Por suerte, cabe repetir, no es algo que suela pasar habitualmente. Lo cual no le quita responsabilidad ni al autor de tamaño descalabro, ni a la KDE Store, ya que estamos, por más advertencias que se den. Es clamoroso que no se pongan medidas que prevengan estas situaciones, a pesar de que la seguridad total no exista. Un mensajito de alerta es poca cosa.

Por cierto, formatos como Snap y Flatpak (Edmundson pone de ejemplo a Flatpak) pueden ayudar en este terreno, aunque la supervisión del usuario seguirá siendo necesaria para optimizar la seguridad. Y es que de seguridad va la historia.

Este es un caso aislado, pero también es una buena muestra de que la seguridad tiene más de un cara. No todo es cibercrimen. A ver quién no prefiere que se le cuele un minero que lo único que hace es quitarle un poco de procesador, a que le borren los datos. En ambos casos, però, la seguridad ha fallado… y estamos a expensas de esos fallos en múltiples ámbitos: en el mismo sistema, las aplicaciones, nuestra actividad…

Ver archivo adjunto 1852320

Así que, he aquí una buena práctica elemental por definición: copias de seguridad, siempre. Claro que, visto lo visto, tendremos que repasar el resto un día de estos.

Para terminar, un apunte para los curiosos: lo más probable es que, de haber introducido el usuario siniestrado su contraseña de administrador, no hubiese pasado nada, porque las distribuciones modernas suelen tener seguros contra acciones de ese tipo. Si alguien quiere comprobarlo, eso sí, que lo haga con las debidas precauciones.

El de hoy es un caso aislado, pero también es una buena muestra de que la seguridad tiene más de un cara y todas son sensibles.

www.muylinux.com

Lo vi en otro tema y me parece gravísimo. No era malware. Subieron algo mal hecho. Un tema para kde. Le borraron todos los ficheros del usuario, incluido si tuviera, discos duros montados.

El otro forero, si bien es fan de windows 11, lleva razón en esto. A este tipo le pidieron la contraseña, no la puso y a pesar de eso, le hizo un destrozo rellenito.

La mayoría de la gente guarda sus cosas en la carpeta de usuario. Música, vídeos, pfd, documentos del office (u otra variante), configuraciones. También se guardan las configuraciones de los navegadores web, steam, wine...

No te pueden acceder al kernel, pero es peor. Si te rompen el sistema, pues rescatas lo que puedes y reinstalas la distro u otra. Pero si te borran los datos o te sacan las contraseñas de los navegadores web, estás peor.

Por lo tanto es un bulo. En el momento que para entrar a todo eso que guarda o usa la gente, está en la carpeta user, los permisos tienen poco sentido. A no ser que hablemos de máquinas virtuales, servidores, etc... Es decir, el ámbito empresarial.

No hace falta permisos root para esa clase de destrozos. Luego también si se los das para instalar algo y lleva bicho, estás igual que en windows. O peor. En windows ves procesos raros y la gente tiene paranoia en preguntar por si acaso. Pero en linux hay una falsa seguridad y muchos ni se darían cuenta. El que detectó el backdoor, muchos no se darían cuenta tan rápido y estaría pululando en las distros mainstream unos meses.

Usad lo que os dé la gana, pero con esto se demuestra que linux no es tan seguro como se decía. Si te la cuelan es peor, ya que será vía oficial repositorio, flatpak, snap o similar. No por descargarte un adobe photoshop crackeado de una web rusa, como pasa en windows en la mayoría de los casos.