Noticia divertida del día en burbuja.info

Armonis -> @allseeyingeye parece que ha sido baneado. Mírenlo con una nueva cuenta.

Aunque con esta réplica tiene razón.

Por otra parte @Daenerys dice que actualmente el 2wayignore no oculta los hilos y sólo las respuestas. Si esto es cierto sigue siendo una mala idea.

Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Nota: This feature may not be available in some browsers.

Estás usando un navegador desactualizado. Es posible que no muestre este u otros sitios web correctamente.

Debe actualizar o usar un navegador alternativo.

Debe actualizar o usar un navegador alternativo.

Cómo anular el pensamiento crítico de Burbuja? Convirtiéndola en Forocoches

- Autor del tema Amenaza Fantasma

- Fecha de inicio

Me llaman la atención 2 cosas, y no logro encontrarles una explicación:

- La forma tan burda de operar. Una espera cierta 'profesionalidad' de alguien que obtiene un beneficio a cambio de su trabajo, o al menos cierta coherencia en el perfil creado... pero luego encuentras personajes (como los que ya habéis nombrado) que por la mañana pueden ser ninis casapapis y por la tarde se hacen pasar por altos funcionarios, y te cuentan historias bien distintas desde el mismo nick! Lo peor es que la gente les sigue el rollo... siempre me pregunto: ¿cómo es que no se dan cuenta los que los leen? Pero la pregunta importante sería: ¿cómo es que los autores no ponen más cuidado?

- El intento de manipulación parece no tener un 'norte': Hay tantos CM's 'progres' como 'Muy de derechas', por así decirlo... aunque no hablo sólo de política. Me refiero a que a la hora de crear opinión no parece que sigan una línea definida, igual defienden una postura que la contraria. La explicación más sencilla es que se busca el aumento de tráfico mediante la generación de polémica facilona, pero... ¿es rentable a la larga? No dudo que el circo atrae público, pero ¿cuánta gente válida ha abandonado o participa mucho menos en el foro desde que ha tomado esta deriva? Al paso que vamos, sólo quedarán los CM's hablando entre ellos... No sé si tiene lógica; hay cienes de RRSS y otros medios en los que puedes encontrar salseo del bueno si es lo que te interesa. Un negocio que aspire a tener éxito busca la diferenciación, ¿qué puede aportar Burbuja en este momento a la gente que busca algo más que circo? Antes ese factor diferencial provenía de los usuarios que publicaban contenido de calidad... ¿y ahora?

He visto que han implantado novedades en el ignore... no me gustan, por los motivos que habéis explicado ya muchos antes que yo. Para mí es la puntilla que rematará al foro. En fin... supongo que la decadencia de este sitio y de internet en general no es más que el reflejo de los tiempos que corren. Me alegra comprobar al menos que quedan algunos humanos detrás de la pantalla y no sois todos bots (todavía).

Perdón por el tocho, hacía tiempo que no participaba en un hilo serio y me he venido arriba.

Eso misterio de algo nunca visto hasta ahora es lo que no entiendo

Otro forero extraño que creo que aún no has mencionado. Creo que nunca da Zanx ni responde a los mensajes. Sólo emite copipasteos y enlaces a otros hilos y webs.

Si buscas sus publicaciones, podrás ver fácilmente que siempre publica 2-3 veces el mismo mensaje en diferentes hilos, luego se conecta otra vez y repite el proceso con otros mensajes.

Además su perfil no es visible.

No sé si será CM, habría que investigar. Y tiene toda la pinta de ser un bot/script. Aquí dejo la captura de una parte de sus últimas publicaciones:

Ver archivo adjunto 441477

@Spock shishi xD

tambien como sois xDDD

yo en el cole he llegado a decir frases como

"no se, ese es un tio raro, se va con chicas" (ligaba)

o

"no se, ese es un tio raro.... " ... ESTUDIA

Spock es mas rollo researcher

un perfil que ya no se casi nada

a excepcion de ESTE HILO por cierto

que es la primera fruta investigacion que veo en puñeteroS AÑOS

no se si conoceis los hilos de . a ver si sale @Ciudadan@s de Espartinas

sip aqui estan

ahora no hay NADA de hilos de investigaicon, el bichito a parte

Icibatreuh

Madmaxista

- Desde

- 16 Feb 2012

- Mensajes

- 12.364

- Reputación

- 28.574

A pesar de que no me gustan los foreros que insultan más que hablan te voy a contestar.

Seremos unos ingenuos pero no nos gusta que nos manipulen. Tú tienes todo el derecho del mundo a opinar lo que te de la gana. Por ejemplo lo de la cita de Unamuno "vencereis pero no convencereis". En eso siempre te defenderé, aquí hay foreros excelentes de todas las tendencias, me acuerdo por ejemplo de Delhierro. Eso sí, si evitarás los insultos serías mucho más creíble.

Pero eso de borrar casi todas tus intervenciones, no sé, huele mal.

No vendrás a promocionar otros foros como Foropaco etc? Reconozco que esto último es una elucubración.

Lonchafinistachamberi

Madmaxista

- Desde

- 7 Feb 2012

- Mensajes

- 7.863

- Reputación

- 22.555

Este foro tiene una gran botón ignore que es gloria bendita, usarlo.

Amenaza Fantasma

CM Hunter

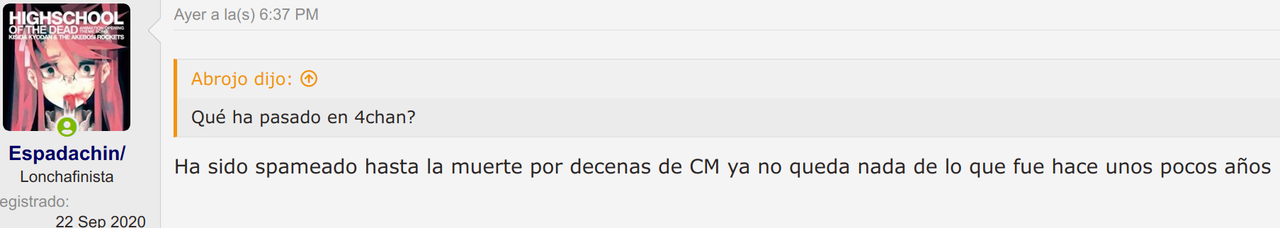

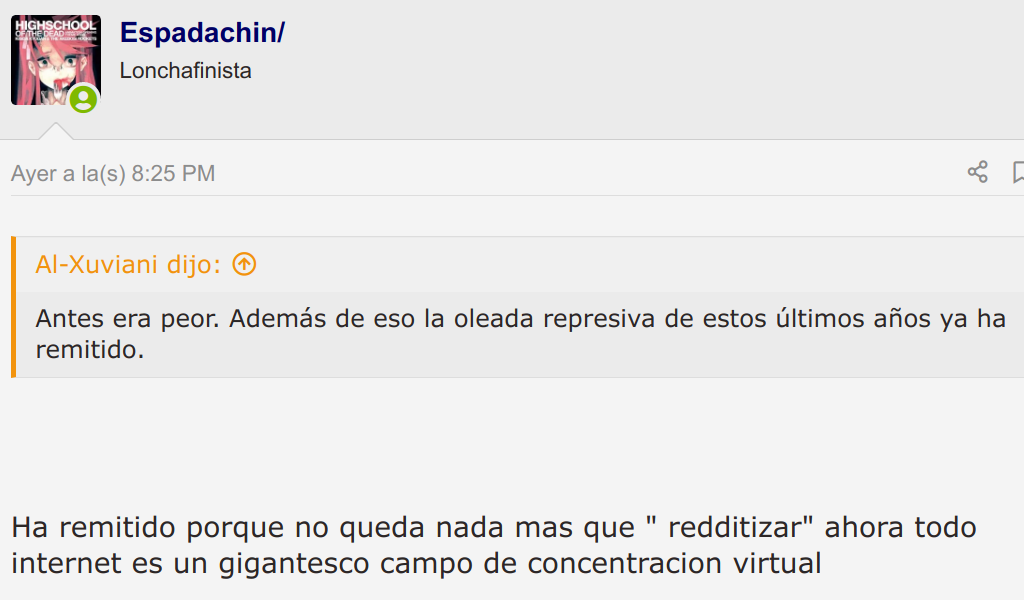

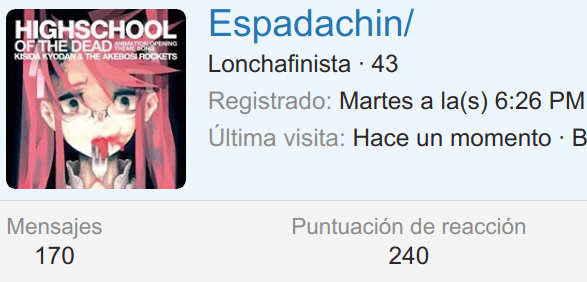

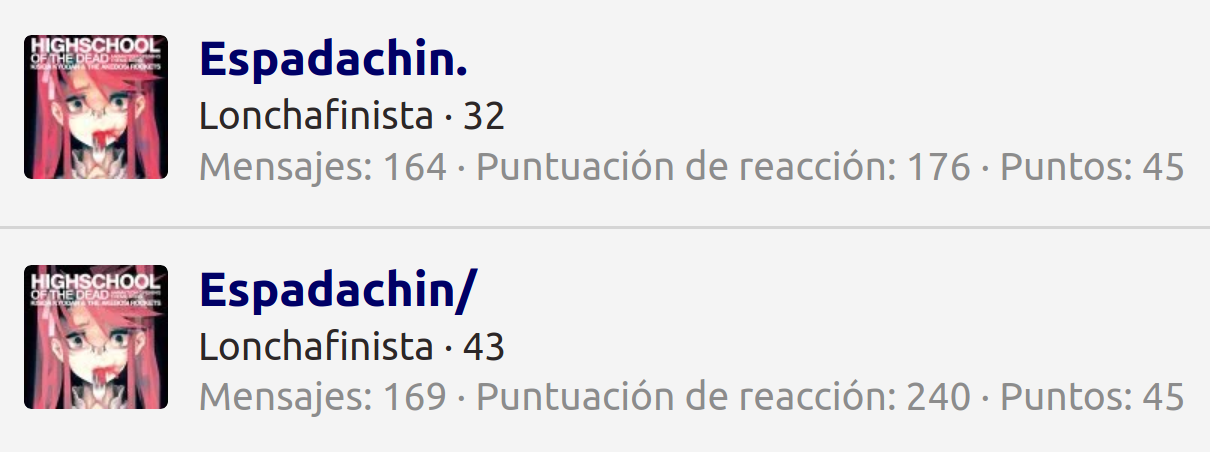

¿Cómo interpretáis estos tres hilos de Galisiano y Espadachin/?

A mi parece que la admin del foro intenta hacer como que la cosa no va con ellos. No obstante ellos pueden banear... y no lo hacen

Ayer apareció un hilo de blanqueamiento de burbuja, algo similar a la grabación de Simón con Calleja.

Para los que no los conozcáis, en la primera página adjunto pantallazos de la actividad de Galisiano y Espadachin. Son abrehilos inbaneables.

La cuenta de Espadachin. ya no existe, ahora hay un Espadachin/

En la primera captura que le hice no tenía avatar.

En la siguiente captura se pone avatar

Cuenta actual con / al final

Aunque la primera cuenta ha sido eliminada, aparece en mi lista de ignorados junto a la segunda que está en activo

A mi parece que la admin del foro intenta hacer como que la cosa no va con ellos. No obstante ellos pueden banear... y no lo hacen

Ayer apareció un hilo de blanqueamiento de burbuja, algo similar a la grabación de Simón con Calleja.

Para los que no los conozcáis, en la primera página adjunto pantallazos de la actividad de Galisiano y Espadachin. Son abrehilos inbaneables.

La cuenta de Espadachin. ya no existe, ahora hay un Espadachin/

En la primera captura que le hice no tenía avatar.

En la siguiente captura se pone avatar

Cuenta actual con / al final

Aunque la primera cuenta ha sido eliminada, aparece en mi lista de ignorados junto a la segunda que está en activo

Última edición:

tristezadeclon

Madmaxista

- Desde

- 17 Jul 2016

- Mensajes

- 1.987

- Reputación

- 23.230

el mensaje inicial de este hilo está a 8 votos de entrar en el top 100 de los mensajes con mas zanx de la historia del foro

Ranking de los 100 mensajes con mayor número de zanx en la historia del foro.

dadle zanx, es importante q consiga entrar para que en el futuro mucha mas gente sepa de q va esta historia

Ranking de los 100 mensajes con mayor número de zanx en la historia del foro.

dadle zanx, es importante q consiga entrar para que en el futuro mucha mas gente sepa de q va esta historia

Anticriminal

github.com/NavyTitanium/Fake-Sandbox-Artifacts

7 ahora. Extrañamente desapareció mi thanks anteriormente? Raro raro.el mensaje inicial de este hilo está a 8 votos de entrar en el top 100 de los mensajes con mas zanx de la historia del foro

Ranking de los 100 mensajes con mayor número de zanx en la historia del foro.

dadle zanx, es importante q consiga entrar para que en el futuro mucha mas gente sepa de q va esta historia

Amenaza Fantasma

CM Hunter

Esa imagen es del hilo de cachondeo de huzaan, es de cachondeo.

Anticriminal

github.com/NavyTitanium/Fake-Sandbox-Artifacts

¿Alguien que postee un link al tema de ese usuario que ha pillado a @querido líder reposteando contenido de otras redes?

Oh aquí está Hay que luchar contra los bulos y reportarlos - Ayer ingresaron a un amigo mio del cole...

Esa imagen es del hilo de cachondeo de huzaan, es de cachondeo.

[/QUOTE]

Borrada. Otro usuario lo daba por válido..

allseeyingeye

Será en Octubre

- Desde

- 3 Dic 2007

- Mensajes

- 68.308

- Reputación

- 37.578

Un regalo para todos.

YO ENTRO EN MODO HASMALLIN CON UNA NUEVA CUENTA ALTERNATIVA

a que habra de ser creada por la voluntad misma

de la fuente

Debido a los actitudes de repruebo de mis muchos detractores

y preservar mi intimidad

Y NESECITO UNA EPIC PIC

QUE NO SEA DEMASIDO COMIC

NI DEMaSIADO DEMONICA

(parecen / son demoños en verdac

mientras uso la de arriba de

The Lone Warrior

the hebraic next level xD of shiiit

pero que mola

LO PONGO EN EL GENERAL POR QUE AFECTA A TODO EL FORO. parece confirmado hay script y PIXEL OCULTO. o

Última edición:

allseeyingeye

Será en Octubre

- Desde

- 3 Dic 2007

- Mensajes

- 68.308

- Reputación

- 37.578

pon una foto en condiciones no esta cosa... subela a imgur que veo que la has subido a burbuja :facepalm:

la foto no es mia, espera :

:

:ya es casualida :XX:

CONOCIENDO A LOS SCRIPTS DE 2018

Y EL PIXEL OCULTO DE BURBUJA

Última edición:

allseeyingeye

Será en Octubre

- Desde

- 3 Dic 2007

- Mensajes

- 68.308

- Reputación

- 37.578

Y ahora que?

<<me siento amigablemente en el WC mientras pienso en san dios>>

2018

Enuestro amigo el pixel oculto

y sus mesias los scripts de cosas

<< Tambien crei en losusuarios Admins hace mucho...

,,,,el juego cambio ....>>

osea que tienen un pixel oculto como sospechaba para sacar la ip en lo peor y para formas de marketing en lo menos malo : : :8:

: :8:

alucino

ES GRAVE; QUIZAS DENTRO DE LO DELICTIVO, SI SE CONFIRMA LO QUE PARECEN INSINUAR LAS FOTOS DE ESTE FORERO

Hilo "Por que no espias a tu querida progenitora" o algo asi

¿Por qué no espias a tu querida progenitora? - Página 3

Es que dependiendo de que muchas cosas, de que scripts funcione, pues te pueden entrar HASTA LA COCINA EN EL PC

<<me siento amigablemente en el WC mientras pienso en san dios>>

2018

Enuestro amigo el pixel oculto

y sus mesias los scripts de cosas

<< Tambien crei en los

,,,,el juego cambio ....>>

osea que tienen un pixel oculto como sospechaba para sacar la ip en lo peor y para formas de marketing en lo menos malo :

: :8:

: :8:alucino

ES GRAVE; QUIZAS DENTRO DE LO DELICTIVO, SI SE CONFIRMA LO QUE PARECEN INSINUAR LAS FOTOS DE ESTE FORERO

Hilo "Por que no espias a tu querida progenitora" o algo asi

¿Por qué no espias a tu querida progenitora? - Página 3

Es que dependiendo de que muchas cosas, de que scripts funcione, pues te pueden entrar HASTA LA COCINA EN EL PC

- Nos esta engañando querido líder¿

- O ha vendido esto a alguien como hizo Ricardo galli?

- cuando ha sido la ultima vez que tenido alguna alocucion de las de antes?

- ¿ O si en lugar de CENSURARLO prefieren jorobaRLO ?

[*]

Si he entendido bien, aunque en la foto no se ve una fruta cosa, pero me imagino que la IP sera de MORDOR

Esa cosa que veis ahi, me presupongo que es el truco de mierde del PIXEL OCULTO, yo tambien lo he hecho

Y nosotros somos toa guena gente, no nos merecemos estas cosas tan demigrantes

AQUI LA VERGONZA frutaMIERDA DE PIXEL POR LO VISTO

Tracking Pixels Used in Phishing Campaigns | SecurityWeek.Com

Los investigadores de Check Point advierten que comenzaron a aparecer archivos de imágenes muy pequeños que pueden rastrear el comportamiento de los usuarios en las campañas de phishing, donde los piratas informáticos los utilizan para recopilar información sobre sus objetivos.

Estos archivos de imagen muy pequeños están diseñados para enviar una cadena de código a un sitio web externo. Por lo general, de solo un píxel de tamaño, estas imágenes también se pueden ocultar al configurarlas con el mismo tonalidad que el fondo de una página web, lo que les permite pasar desapercibidas para el usuario. También se pueden usar en correos electrónicos, con el mismo propósito, y se llaman píxeles de seguimiento debido a su pequeño tamaño y propósito obvio.

El código en estos píxeles pretende hacer ping al sitio web cuando se descarga la imagen, y puede diseñarse para "capturar información como direcciones IP, nombres de host, sistemas operativos, tipos de navegador web, fechas de visualización de la imagen, uso de cookies, y otra información ", explica Check Point .

Esta información es utilizada con mayor frecuencia por los especialistas en marketing para afinar su publicidad, pero los ciberdelincuentes también pueden abusar de la técnica para recopilar información sobre los componentes de la plataforma en la nube y descubrir vulnerabilidades de software conocidas que pueden explotar en un ataque posterior.

Check Point también explica que los phishers pueden usar píxeles de seguimiento en sus ataques para saber qué destinatarios tienen más probabilidades de abrir sus correos electrónicos fraudulentos. Los ataques de phishing que aprovechan los píxeles de seguimiento como herramienta de vigilancia ya se han observado en la naturaleza, señala Check Point.

"Dado que algunos estafadores reorganizan los ataques masivos de phishing contra usuarios aleatorios para apuntar a usuarios empresariales de alto valor, los estafadores están recurriendo al seguimiento de píxeles para aumentar las probabilidades de que un ataque de phishing tenga éxito", revelaron los investigadores.

Los investigadores observaron el seguimiento de píxeles en los correos electrónicos de phishing en agosto de 2016, cuando los filtros in situ impidieron que la imagen se cargara, lo que resultó en una imagen de marcador de posición roja x en su lugar. Estas pequeñas imágenes, dice Check Point, amenazan la privacidad en más de correos electrónicos y páginas web.

"Durante más de una década, se ha entendido que puede utilizar píxeles de seguimiento en archivos de Microsoft Office como documentos de Word, hojas de cálculo de Excel y presentaciones de PowerPoint. Esto funciona porque los archivos de Office pueden vincularse a una imagen ubicada en un servidor web remoto. Poner un píxel de seguimiento en un documento de Office te permite seguir la actividad de un documento a medida que se mueve a través de una organización ", señala la empresa de seguridad.

Aunque no se ha encontrado que sea la causa directa de una brecha de seguridad específica, los píxeles de seguimiento se utilizan para sus capacidades de vigilancia en actividades que preceden a los ataques contra los usuarios y la infraestructura. La buena noticia, sin embargo, es que es fácil mantenerse protegido.

Se aconseja a las empresas que implementen controles de seguridad de correo electrónico y antiphishing como parte de su arsenal de seguridad en la nube, así como para garantizar que cualquier software que se ejecute en un entorno de nube se repare en todo momento. El uso de seguridad de aplicaciones web para proteger cualquier software no parcheado también debería ayudar a prevenir la intrusión. También es una buena idea buscar marcadores de posición de imagen anómalos al descargar imágenes en correos electrónicos publicitarios.

EJEMPLO CALENTITO DE AHORA MISMO DE LAS GUARRERIAS QUE QUE PUEDE HACER CUAL "TONTERIA" DE ESTAS

Hackean extensión de MEGA en Chrome para obtener contraseñas

El desarrollador italiano serhack ha dado a conocer que la extensión oficial de MEGA para Chrome fue hackeada. Según su hallazgo, el responsable del ataque estaba obteniendo los nombres de usuario y contraseñas de plataformas populares como Google, Amazon, GitHub y Microsoft. Sitios dedicados a las criptomonedas no se han quedado atrás, la extensión obtenía los datos de sesión de MyMonero y MyEtherWallet.

xtensión. Si estás familiarizado con los lenguajes de programación podrás observar claramente cómo se obtiene la información necesaria para tomar el control de las cuentas.

Los datos se enviaban a un servidor externo con dominio registrado en Namecheap

Serhack menciona también que los datos estaban siendo enviados a un servidor externo con el dominio megaopac.host, registrado en la plataforma Nemecheap. Esta última compañía ya tomó cartas en el asunto para ejecutar las medidas pertinentes. La versión afectada es la 3.39.4, si la tienes instalada en tu navegador te recomendamos eliminarla tan rápido como sea posible, además de cambiar inmediatamente tus datos de acceso en las plataformas mencionadas.

Al ser un hecho que se descubrió en horas recientes no se sabe el alcance que tuvo el ataque. Google ya se ha enterado de la situación y ha removido la extensión de la Webstore, pero hasta el momento no ha emitido ningún comentario al respecto. No hay reportes de un ataque similar con la extensión disponible en Firefox.

En Reddit se han abierto algunos hilos para advertir a los usuarios de lo que está sucediendo. La información es reciente y se espera que en las próximas horas veamos un pronunciamiento oficial por parte de la compañía de Kim Dotcom.

OTRO EJEMPLO JUSTO DE AHORA MISMO TAMBIEN. PARECE QUE SE HAN INSPIRADO POR QUE HAY DOS NOTICIAS EN SOROSMEAME (MENEAME) SOBRE EL TEMA

Routers MikroTik hackeados para reenviar tu tráfico a ciberdelincuentes

OTRO EJEMPLO DE LO QUE HACE O DEJA DE HACER UNO DE LOS 4 SCRIPT SQUE ME BLOQUEAN APLICACIONES COMO EL NANO BLOCK EN LA PORTADA DE BURBUJA

- En lo mejor, te realiza un seguimiento "comercial" como otras muchas webs

- En lo peor, te puede "incluso instalar un keyloger" para averiguar tus contraseñas (como otras webs conocidas que lo incluyan :

: (hay debate)

: (hay debate)

parece que algunos de los scripts son "simplemente" comerciales de compañias obesas de publicidad como COMSCORE o DISQUS (es decir, todo dentro de "LO NORMAL" hoy dia)

es decir algo del ambito de la privacidad mas que de la seguridad

Pero aun asi es de traca, el poco conocimiento que estamos teniendo de los esfuerzos INCREIBLES de estas compañias por saber todo lo que hacemos

Y aunque supuestamente es solo comercial.

Pero si entiendo bien, pueden aprovecharlo terceras partes! :8: :ouch:

Como podreis ver en el debate ASEGURAN que te puede tambien hacer de todo a nivel de SEGURIDAD :

:

:javascript - What does scorecardsresearch.com/beacon.js - added by Disqus.com - do? - Information Security Stack Exchange

Última edición:

allseeyingeye

Será en Octubre

- Desde

- 3 Dic 2007

- Mensajes

- 68.308

- Reputación

- 37.578

au revoirse

voy a pensar el nick mistico de multinick que evite los atauques de intolerancia que me lansan a este

Compartir: